Zur Verdeutlichung der Pseudoternärcodes

Inhaltsverzeichnis

Programmbeschreibung

Das Applet soll die Eigenschaften des so genannten „Matched-Filters” $({\rm MF})$ verdeutlichen. Dieses dient zur optimalen Bestimmung des Vorhandenseins (Detektion) der Amplitude und/oder der Lage einer bekannten Signalform in einer stark verrauschten Umgebung. Oder allgemeiner gesprochen: Das Matched-Filter – manchmal auch als „Optimalfilter” oder als „Korrelationsfilter” bezeichnet – dient dem Nachweis der Signalexistenz.

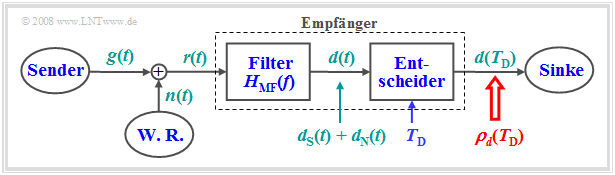

Die Grafik zeigt den so genannten Matched-Filter-Empfänger:

- Dieser kann mit größtmöglicher Sicherheit – anders ausgedrückt: mit maximalem Signal–zu–Rausch–Verhältnis $($englisch: signal–to–noise–ratio, $\rm SNR)$ – entscheiden, ob ein durch additives Rauschen $n(t)$ gestörtes impulsförmiges Nutzsignal $g(t)$ vorhanden ist oder nicht.

- Eine Anwendung ist die Radartechnik, bei der man zwar die Impulsform $g(t)$ kennt, nicht aber, wann der Impuls gesendet wurde und mit welcher Stärke und Verzögerung dieser ankommt.

- Das Matched-Filter wird aber auch als Empfangsfilter in digitalen Übertragungssystemen (oder zumindest als Teil davon) eingesetzt, um die Fehlerwahrscheinlichkeit des Systems zu minimieren.

Alle Parameter, Zeiten und Frequenzen sind als normierte Größen zu verstehen und damit dimensionslos.

- Für den Eingangsimpuls $g(t)$ sind „Rechteck”, „Gauß” und „Exponential” einstellbar, die jeweils durch die Impulsamplitude $A_g$, die äquivalente Impulsdauer $\Delta t_g$ sowie die Verschiebung $\tau_g$ gegenüber dem (hinsichtlich Zeit) symmetrischen Fall beschrieben werden. Weitere Informationen im Abschnitt Weitere Angaben zu den betrachteten Eingangsimpulsen.

- Für das Empfangsfilter kann zwischen den Alternativen „Spalt–Tiefpass”, „Gauß–Tiefpass”, „Tiefpass erster Ordnung”und „extrem akausales Filter” gewählt werden. Dargestellt werden die jeweiligen Impulsantworten $h(t)$, gekennzeichnet durch deren Höhe $A_h$, die äquivalente Dauer $\Delta t_h$ und die Verschiebung $\tau_h$. Weitere Informationen im Abschnitt Weitere Angaben zu den betrachteten Impulsantworten.

- Weitere Eingabeparameter sind der Detektionszeitpunkt $T_{\rm D}$ sowie die ebenfalls normierte Rauschleistungsdichte $N_0$ am Empfängereingang.

Als Numerikwerte ausgegeben werden

- die Energie $E_g$ des Eingangsimpulses $g(t)$, der Nutzabtastwert $d_{\rm S} (T_{\rm D})$ am Filterausgang sowie die Rauschvarianz $\sigma_d^2$ am Filterausgang,

- das Signal–zu–Rausch–Verhältnis $\rm (SNR)$ $\rho_{d} (T_{\rm D})$ am Filterausgang und die zugehörige dB–Angabe $10 \cdot \lg \ \rho_{d} (T_{\rm D})$,

- der hierfür maximale Wert $10 \cdot \lg \ \rho_{\rm MF}$.

Erfüllt die eingegebene Konfiguration die Matched-Filter-Bedingungen, dann gilt: $10 \cdot \lg \ \rho_{d} (T_{\rm D,\ opt}) = 10 \cdot \lg \ \rho_{\rm MF}$.

Theoretischer Hintergrund

Allgemeine Beschreibung der Pseudoternärcodes

Bei der symbolweisen Codierung wird mit jedem ankommenden Quellensymbol $q_\nu$ ein Codesymbol $c_\nu$ erzeugt, das außer vom aktuellen Eingangssymbol $q_\nu$ auch von den $N_{\rm C}$ vorangegangenen Symbolen $q_{\nu-1}$, ... , $q_{\nu-N_{\rm C}} $ abhängt. $N_{\rm C}$ bezeichnet man als die Ordnung des Codes.

Typisch für eine symbolweise Codierung ist, dass

- die Symboldauer $T$ des Codersignals (und des Sendesignals) mit der Bitdauer $T_{\rm B}$ des binären Quellensignals übereinstimmt, und

- Codierung und Decodierung nicht zu größeren Zeitverzögerungen führen, die bei Verwendung von Blockcodes unvermeidbar sind.

Besondere Bedeutung besitzen Pseudomehrstufencodes – besser bekannt unter der englischen Bezeichnung Partial Response Codes.

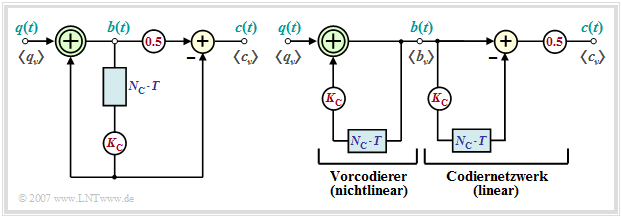

- Im Folgenden werden ausschließlich Pseudoternärcodes ⇒ Stufenzahl $M = 3$ betrachtet, die durch das Blockschaltbild entsprechend der linken Grafik beschreibbar sind.

- In der rechten Grafik ist ein Ersatzschaltbild angegeben, das für eine Analyse dieser Codes sehr gut geeignet ist.

Man erkennt aus den beiden Darstellungen:

- Der Pseudoternärcodierer kann in den nichtlinearen Vorcodierer und ein lineares Codiernetzwerk aufgespalten werden, wenn man – wie im rechten Ersatzschaltbild dargestellt – die Verzögerung um $N_{\rm C} \cdot T$ und die Gewichtung mit $K_{\rm C}$ zur Verdeutlichung zweimal zeichnet.

- Der nichtlineare Vorcodierer gewinnt durch eine Modulo–2–Addition („Antivalenz”) zwischen den Symbolen $q_\nu$ und $K_{\rm C} \cdot b_{\nu-N_{\rm C}} $ die vorcodierten Symbole $b_\nu$, die ebenfalls binär sind:

- $$q_\nu \in \{-1, +1\},\hspace{0.1cm} K_{\rm C} \in \{-1, +1\}\hspace{0.3cm}\Rightarrow \hspace{0.3cm}b_\nu \in \{-1, +1\}\hspace{0.05cm}.$$

- Die Symbole $b_\nu$ sind wie die Quellensymbole $q_\nu$ statistisch voneinander unabhängig. Der Vorcodierer fügt also keine Redundanz hinzu. Er gestattet aber eine einfachere Realisierung des Decoders und verhindert eine Fehlerfortpflanzung nach einem Übertragungsfehler.

- Die eigentliche Umcodierung von binär $(M_q = 2)$ auf ternär $(M = M_c = 3)$ bewirkt das lineare Codiernetzwerk durch die herkömmliche Subtraktion

- $$c(t) ={1}/{2} \cdot \big [b(t) - K_{\rm C} \cdot b(t- N_{\rm C}\cdot T)\big] \in \{-1, \ 0, +1\}\hspace{0.05cm},$$

- das durch folgende Impulsantwort bzw. Übertragungsfunktion bezüglich dem Eingangssignal $b(t)$ und dem Ausgangssignal $c(t)$ beschrieben werden kann:

- $$h_{\rm C}(t) = {1}/{2} \cdot \big [\delta(t) - K_{\rm C} \cdot \delta(t- N_{\rm C}\cdot T)\big] \ \ \ \circ\!\!-\!\!\!-\!\!\!-\!\!\bullet\ \ \ H_{\rm C}(f) ={1}/{2} \cdot \left [1 - K_{\rm C} \cdot {\rm e}^{- {\rm j}\hspace{0.05cm}\cdot\hspace{0.05cm} 2\pi \hspace{0.05cm}\cdot \hspace{0.05cm}N_{\rm C}\hspace{0.05cm}\cdot \hspace{0.05cm}T}\right]\hspace{0.05cm}. $$

- Die relative Coderedundanz ist für alle Pseudoternärcodes gleich. Setzt man in die allgemeine Definitionsgleichung $M_q=2$, $M_c=3$ und $T_c =T_q$ ein, so erhält man

- $$r_c = 1- \frac{R_q}{R_c} = 1- \frac{T_c}{T_q} \cdot \frac{{\rm log_2}\hspace{0.05cm} (M_q)}{{\rm log_2} \hspace{0.05cm}(M_c)} = 1- \frac{T_c}{T_q \cdot {\rm log_2} \hspace{0.05cm}(M_c)}\hspace{0.5cm}\Rightarrow \hspace{0.5cm} r_c = 1 -1/\log_2\hspace{0.05cm}(3) \approx 36.9 \%\hspace{0.05cm}.$$

Das $\text{Sendesignal aller Pseudoternärcodes}$ wird im Folgenden stets wie folgt dargestellt:

- $$s(t) = \sum_{\nu = -\infty}^{+\infty} a_\nu \cdot g( t - \nu \cdot T)\hspace{0.05cm}.$$

- Die Eigenschaft des aktuellen Pseudoternärcodes spiegelt sich in den statistischen Bindungen zwischen den $a_\nu$ wider. In allen Fällen gilt $a_\nu \in \{-1, \ 0, +1\}$.

- Der Sendegrundimpuls $g(t)$ stellt zum einen die erforderliche Energie bereit, hat aber auch Einfluss auf die statistischen Bindungen innerhalb des Signals.

- Im Programm ausgewählt werden kann neben dem NRZ–Rechteckimpuls $g_{\rm R}(t)$:

- der Nyquistimpuls ⇒ Impulsantwort des Cosinus–Rolloff–Tiefpasses mit Rolloff–Faktor $r$:

- $$g_{\rm Nyq}(t)={\rm const.} \cdot \frac{\cos(\pi \cdot r\cdot t/T)}{1-(2\cdot r\cdot t/T)^2} \cdot {\rm si}(\pi \cdot t/T) \ \ \ \circ\!\!-\!\!\!-\!\!\!-\!\!\bullet\ \ \ G_{\rm Nyq}(f),$$

- der Wurzel–Nyquistimpuls ⇒ Impulsantwort des Wurzel–Cosinus–Rolloff–Tiefpasses mit Rolloff–Faktor $r$:

- $$g_{\sqrt{\rm Nyq} }(t)\ \ \ \circ\!\!-\!\!\!-\!\!\!-\!\!\bullet\ \ \ G_{\sqrt{\rm Nyq} }(f)={\rm const.} \cdot \sqrt{G_{\rm Nyq}(f)} .$$

Eigenschaften des AMI-Codes

Die Pseudoternärcodes unterscheiden sich in den Parametern $N_{\rm C}$ und $K_{\rm C}$. Der bekannteste Vertreter ist der Bipolarcode erster Ordnung mit den Codeparametern $N_{\rm C} = 1$ und $K_{\rm C} = 1$, der auch unter der Bezeichnung AMI–Code (von: Alternate Mark Inversion) bekannt ist.

Dieser wird zum Beispiel bei ISDN (Integrated Services Digital Networks) auf der so genannten $S_0$–Schnittstelle eingesetzt.

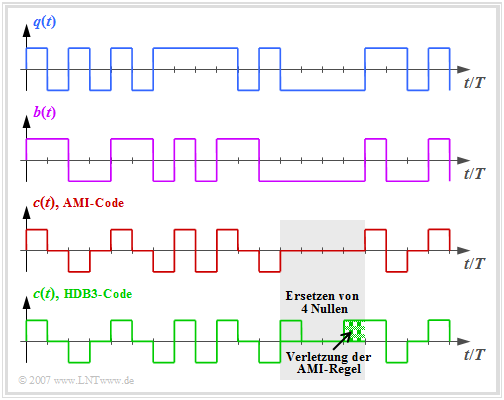

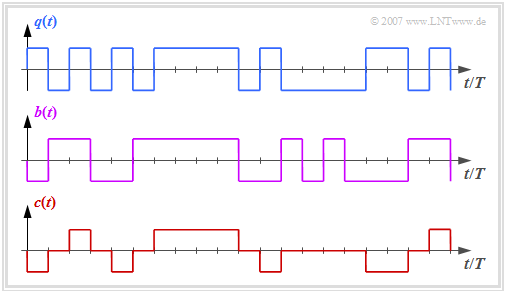

Die Grafik zeigt oben das binäre Quellensignal $q(t)$. Im zweiten und dritten Diagramm sind dargestellt:

- das ebenfalls binäre Signal $b(t)$ nach dem Vorcodierer, und

- das Codersignal $c(t) = s(t)$ des AMI–Codes.

Man erkennt das einfache AMI–Codierprinzip:

- Jeder Binärwert „-1” von $q(t)$ ⇒ Symbol $\rm L$ wird durch den ternären Koeffizienten $a_\nu = 0$ codiert.

- Der Binärwert „+1” von $q(t)$ ⇒ Symbol $\rm H$ wird alternierend mit $a_\nu = +1$ und $a_\nu = -1$ dargestellt.

Damit wird sichergestellt, dass im AMI–codierten Signal keine langen „+1”– und auch keine keine langen „–1”–Sequenzen enthalten sind, was bei einem gleichsignalfreien Kanal zu Problemen führen würde.

Dagegen ist das Auftreten langer Nullfolgen durchaus möglich, bei denen über einen längeren Zeitraum keine Taktinformation übertragen wird.

Um dieses zweite Problem zu vermeiden, wurden einige modifizierte AMI–Codes entwickelt, zum Beispiel der B6ZS–Code und der HDB3–Code:

- Beim HDB3–Code (grüne Kurve in obiger Grafik) werden vier aufeinanderfolgende Nullen im AMI–codierten Signal durch eine Teilsequenz ersetzt, die die AMI–Codierregel verletzt.

- Im grau hinterlegten Bereich ist dies die Folge „+ 0 0 +”, da das letzte Symbol vor der Ersetzung ein „Minus” war.

- Damit ist beim HDB3–Code die Anzahl aufeinanderfolgender Nullen auf $3$ begrenzt und beim B6ZS–Code auf $5$.

- Der Decoder erkennt diese Codeverletzung und ersetzt „+ 0 0 +” wieder durch „0 0 0 0”.

Zur AKF–Berechnung eines Digitalsignals

In der Versuchsdurchführung werden einige Größen und Zusamenhänge verwendet, die hier kurz eräutert werden sollen:

- Das (zeitlich unbegrenzte) Digitalsignal beinhaltet sowohl die Quellenstatistik $($Amplitudenkoeffizienten $a_\nu$) als auch die Sendeimpulsform $g(t)$:

- $$s(t) = \sum_{\nu = -\infty}^{+\infty} a_\nu \cdot g ( t - \nu \cdot T)\hspace{0.05cm}.$$

- Ist $s(t)$ die Musterfunktion eines stationären und ergodischen Zufallsprozesses, so gilt für die Autokorrelationsfunktion $\rm (AKF)$:

- $$\varphi_s(\tau) = {\rm E}\big [s(t) \cdot s(t + \tau)\big ] = \sum_{\lambda = -\infty}^{+\infty}{1}/{T} \cdot \varphi_a(\lambda)\cdot\varphi^{^{\bullet} }_{gs}(\tau - \lambda \cdot T)\hspace{0.05cm}.$$

- Diese Gleichung beschreibt die Faltung der diskreten AKF $\varphi_a(\lambda) = {\rm E}\big [ a_\nu \cdot a_{\nu + \lambda}\big]$ der Amplitudenkoeffizienten mit der Energie–AKF des Grundimpulses:

- $$\varphi^{^{\bullet} }_{g}(\tau) = \int_{-\infty}^{+\infty} g ( t ) \cdot g ( t + \tau)\,{\rm d} t \hspace{0.05cm}.$$

- Der Punkt soll darauf hinweisen, dass $\varphi^{^{\bullet} }_{g}(\tau)$ die Einheit einer Energie besitzt, während $\varphi_s(\tau)$ eine Leistung angibt und $\varphi_a(\lambda)$ dimensionslos ist.

Zur LDS-Berechnung eines Digitalsignals

Die Entsprechungsgröße zur AKF ist im Frequenzbereich das Leistungsdichtespektrum $\rm (LDS)$ ${\it \Phi}_s(f)$, das mit $\varphi_s(\tau)$ über das Fourierintegral fest verknüpft ist:

- $$\varphi_s(\tau) \hspace{0.4cm}\circ\!\!-\!\!\!-\!\!\!-\!\!\bullet \hspace{0.4cm} {\it \Phi}_s(f) = \int_{-\infty}^{+\infty} \varphi_s(\tau) \cdot {\rm e}^{- {\rm j}\hspace{0.05cm} 2 \pi f \hspace{0.02cm} \tau} \,{\rm d} \tau \hspace{0.05cm}.$$

- Das Leistungsdichtespektrum ${\it \Phi}_s(f)$ kann unter Berücksichtigung der Dimensionsbereinigung $(1/T)$ als Produkt zweier Funktionen dargestellt werden:

- $${\it \Phi}_s(f) = {\it \Phi}_a(f) \cdot {1}/{T} \cdot |G_s(f)|^2 \hspace{0.05cm}.$$

- Der erste Term ${\it \Phi}_a(f)$ ist dimensionslos und beschreibt die spektrale Formung des Sendesignals durch die statistischen Bindungen der Quelle:

- $$\varphi_a(\lambda) \hspace{0.4cm}\circ\!\!-\!\!\!-\!\!\!-\!\!\bullet \hspace{0.4cm}{\it \Phi}_a(f) = \sum_{\lambda = -\infty}^{+\infty}\varphi_a(\lambda)\cdot {\rm e}^{- {\rm j}\hspace{0.05cm} 2 \pi f \hspace{0.02cm} \lambda \hspace{0.02cm}T} = \varphi_a(0) + 2 \cdot \sum_{\lambda = 1}^{\infty}\varphi_a(\lambda)\cdot\cos ( 2 \pi f \lambda T) \hspace{0.05cm}.$$

- ${\it \Phi^{^{\hspace{0.08cm}\bullet}}_{g}}(f)$ berücksichtigt die spektrale Formung durch $g(t)$. Je schmaler dieser ist, desto breiter ist $\vert G(f) \vert^2$ und um so größer ist damit der Bandbreitenbedarf:

- $$\varphi^{^{\hspace{0.05cm}\bullet}}_{g}(\tau) \hspace{0.4cm}\circ\!\!-\!\!\!-\!\!\!-\!\!\bullet \hspace{0.4cm} {\it \Phi}^{^{\hspace{0.08cm}\bullet}}_{g}(f) = |G(f)|^2 \hspace{0.05cm}.$$

- Das Energiespektrum ${\it \Phi^{^{\hspace{0.08cm}\bullet}}_{g}}(f)$ hat die Einheit $\rm Ws/Hz$ und das Leistungsdichtespektrum ${\it \Phi_{s}}(f)$ nach der Division durch den Symbolabstand $T$ die Einheit $\rm W/Hz$.

Leistungsdichtespektrum des AMI-Codes

Der Frequenzgang des linearen Codiernetzwerks eines Pseudoternärcodes lautet allgemein:

- $$H_{\rm C}(f) = {1}/{2} \cdot \big [1 - K_{\rm C} \cdot {\rm e}^{-{\rm j}\hspace{0.03cm}\cdot \hspace{0.03cm} 2\pi\hspace{0.03cm}\cdot \hspace{0.03cm}f \hspace{0.03cm}\cdot \hspace{0.03cm} N_{\rm C}\hspace{0.03cm}\cdot \hspace{0.03cm}T} \big] ={1}/{2} \cdot \big [1 - K \cdot {\rm e}^{-{\rm j}\hspace{0.03cm}\cdot \hspace{0.03cm} \alpha} \big ]\hspace{0.05cm}.$$

Damit ergibt sich für das Leistungsdichtespektrum (LDS) der Amplitudenkoeffizienten $(K$ und $\alpha$ sind Abkürzungen entsprechend obiger Gleichung$)$:

- $$ {\it \Phi}_a(f) = | H_{\rm C}(f)|^2 = \frac{\big [1 - K \cos (\alpha) + {\rm j}\cdot K \sin (\alpha) \big ] \big [1 - K \cos (\alpha) - {\rm j}\cdot K \sin (\alpha) \big ] }{4} = \text{...} = {1}/{4} \cdot \big [2 - 2 \cdot K \cdot \cos (\alpha) \big ] $$

- $$ \Rightarrow \hspace{0.3cm}{\it \Phi}_a(f) = | H_{\rm C}(f)|^2 = {1}/{2} \cdot \big [1 - K_{\rm C} \cdot \cos (2\pi f N_{\rm C} T)\big ] \hspace{0.4cm}\bullet\!\!-\!\!\!-\!\!\!-\!\!\circ \hspace{0.4cm} \varphi_a(\lambda \cdot T)\hspace{0.05cm}.$$

Insbesondere erhält man für das Leistungsdichtespektrum (LDS) des AMI–Codes $(N_{\rm C} = K_{\rm C} = 1)$:

- $${\it \Phi}_a(f) = {1}/{2} \cdot \big [1 - \cos (2\pi f T)\big ] = \sin^2 (\pi f T)\hspace{0.05cm}.$$

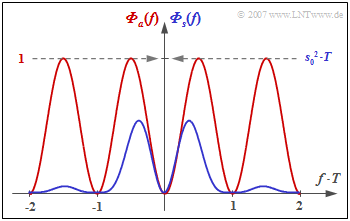

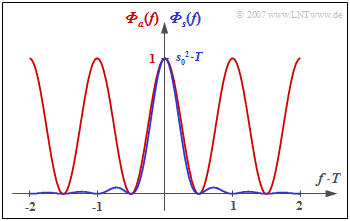

Die Grafik zeigt

- das LDS ${\it \Phi}_a(f)$ der Amplitudenkoeffizienten (rote Kurve), und

- das LDS ${\it \Phi}_s(f)$ des gesamten Sendesignals (blau), gültig für NRZ–Rechteckimpulse.

Man erkennt aus dieser Darstellung

- die Gleichsignalfreiheit des AMI–Codes, da ${\it \Phi}_a(f = 0) = {\it \Phi}_s(f = 0) = 0$ ist,

- die Leistung $P_{\rm S} = s_0^2/2$ des AMI–codierten Sendesignals (Integral über ${\it \Phi}_s(f)$ von $- \infty$ bis $+\infty$).

Hinweise:

- Das LDS von HDB3– und B6ZS–Code weicht von dem des AMI–Codes nur unwesentlich ab.

- Die hier behandelte Thematik können Sie sich mit dem interaktiven Applet Signale, AKF und LDS der Pseudoternärcodes verdeutlichen.

Eigenschaften des Duobinärcodes

Der Duobinärcode ist durch die Codeparameter $N_{\rm C} = 1$ und $K_{\rm C} = -1$ festgelegt. Damit ergibt sich für das Leistungsdichtespektrum (LDS) der Amplitudenkoeffizienten bzw. für das LDS des Sendesignals:

- $${\it \Phi}_a(f) ={1}/{2} \cdot \big [1 + \cos (2\pi f T)\big ] = \cos^2 (\pi f T)\hspace{0.05cm},$$

- $$ {\it \Phi}_s(f) = s_0^2 \cdot T \cdot \cos^2 (\pi f T)\cdot {\rm si}^2 (\pi f T)= s_0^2 \cdot T \cdot {\rm si}^2 (2 \pi f T) \hspace{0.05cm}.$$

Die Grafik zeigt das Leistungsdichtespektrum

- der Amplitudenkoeffizienten ⇒ ${\it \Phi}_a(f)$ als rote Kurve,

- des gesamten Sendsignals ⇒ ${\it \Phi}_s(f)$ als blaue Kurve.

In der zweiten Grafik sind die Signale $q(t)$, $b(t)$ und $c(t) = s(t)$ skizziert. Wir verweisen hier wieder auf das Applet Signale, AKF und LDS der Pseudoternärcodes, das auch die Eigenschaften des Duobinärcodes verdeutlicht.

Aus diesen Darstellungen geht hervor:

- Beim Duobinärcode können beliebig viele Symbole mit gleicher Polarität („+1” bzw. „–1”) direkt aufeinanderfolgen.

- Deshalb gilt ${\it \Phi}_a(f = 0)=1$ und ${\it \Phi}_s(f = 0) = 1/2 \cdot s_0^2 \cdot T$.

- Dagegen tritt beim Duobinärcode die alternierende Folge „ ... , +1, –1, +1, –1, +1, ... ” nicht auf, die hinsichtlich Impulsinterferenzen besonders störend ist.

- Deshalb gilt beim Duobinärcode: ${\it \Phi}_s(f = 1/(2T) = 0$.

- Das Leistungsdichtespektrum ${\it \Phi}_s(f)$ des pseudoternären Duobinärcodes ist identisch mit dem LDS bei redundanzfreier Binärcodierung mit halber Rate $($Symboldauer $2T)$.

Versuchsdurchführung

- Wählen Sie zunächst die Nummer (1, 2, ... ) der zu bearbeitenden Aufgabe.

- Eine Aufgabenbeschreibung wird angezeigt. Die Parameterwerte sind angepasst.

- Lösung nach Drücken von „Musterlösung”.

- Die Nummer 0 entspricht einem „Reset”: Einstellung wie beim Programmstart.

- Alle Zeiten, Frequenzen, Signalwerte und Leistungen sind normiert zu verstehen.

(1) Betrachten und interpretieren Sie die binäre Vorcodierung beim AMI–Code anhand der Quellensymbolfolge $\rm C$ unter der Annahme $b_0 = +1$.

- Die Modulo–2–Addition kann auch als Antivalenz aufgefasst werden. Es gilt $b_{\nu} = +1$, falls sich $q_{\nu}$ und $b_{\nu – 1}$ unterscheiden, andernfalls ist $b_{\nu} = -1$ zu setzen:

- $b_1 = (q_1 = +1)\ {\rm XOR}\ (b_0= +1) = -1,\ \ b_2 = (q_2 = -1)\ {\rm XOR}\ (b_1= -1) = -1,\ \ b_3 = (q_3 = -1)\ {\rm XOR}\ (b_2= -1) = -1,$

- $b_4 = (q_4 = +1)\ {\rm XOR}\ (b_3= -1) = +1,\ \ b_5 = (q_5 = +1)\ {\rm XOR}\ (b_4= +1) = -1,\ \ b_6 = (q_6 = +1)\ {\rm XOR}\ (b_5= -1) = +1,\ \ b_7 = b_8 = \text{...} = -1.$

- Mit der Startbedingung $b_0 = -1$ ergibt sich die negierte Folge: $b_4 = b_6 =-1$. Alle anderen $b_\nu = +1$.

(2) Es gelte $b_0 = +1$. Betrachten Sie die AMI–Coderfolge $\langle c_\nu \rangle$ der Quellensymbolfolge $\rm C$ und geben Sie deren Ampltitudenkoeffizienten $a_\nu$ an.

- Es gilt: $a_1= 0.5 \cdot (b_1-b_0) = -1$, $a_2= 0.5 \cdot (b_2-b_1) =0$, $a_3= 0.5 \cdot (b_3-b_2) =0$, $a_4= +1$, $a_5= -1$, $a_6= +1$, $a_7= -1$, $a_8= a_9 =-1= \text{...} = 0$.

- Im Gegensatz zur Vorcodierung ist hier die herkömmliche Addition (Subtraktion) anzuwenden und nicht die Modulo–2– Addition.

(3) Betrachten Sie nun die AMI–Codierung für mehrere Zufallsfolgen. Welche Regeln lassen sich aus diesen Versuchen für die Ampltitudenkoeffizienten $a_\nu$ ableiten?

- Jeder Binärwert „–1” von $q(t)$ ⇒ Symbol $\rm L$ wird durch den ternären Koeffizienten $a_\nu = 0$ codiert. Es können beliebig viele $a_\nu = 0$ aufeinanderfolgen.

- Der Binärwert „+1” von $q(t)$ ⇒ Symbol $\rm H$ wird alternierend mit $a_\nu = +1$ und $a_\nu = -1$ dargestellt, beginnend mit $a_\nu = -1$, falls $b_0 = +1$.

- Aus der Quellensymbolfolge $\rm A$ ⇒ $\langle \hspace{0.05cm}q_\nu \equiv +1 \hspace{0.05cm}\rangle$ wird die Codesymbolfolge $+1, -1, +1, -1, \text{...}$ . Lange Folgen $\langle \hspace{0.05cm}c_\nu \equiv +1 \hspace{0.05cm}\rangle$ bzw. $\langle \hspace{0.05cm}c_\nu \equiv -1 \hspace{0.05cm}\rangle$ sind ausgeschossen.

(4) Weiterhin AMI–Codierung. Interpretieren Sie die Autokorrelationsfunktion $\varphi_a(\lambda)$ der Amplitudenkoeffizienten und das Leistungsdichtespektrum $\Phi_a(f)$.

- Die diskrete AKF $\varphi_a(\lambda)$ der Amplitudenkoeffizienten ist nur für ganzzahlige $\lambda$–Werte definiert. Beim AMI–Code $(N_{\rm C}=1)$ sind für $|\lambda| > 1$ alle $\varphi_a(\lambda)= 0$.

- $\varphi_a(\lambda = 0)$ ist gleich dem quadratischen Mittelwert der Amplitudenkoeffizienten ⇒ $\varphi_a(\lambda = 0) = {\rm Pr}(a_\nu = +1) \cdot (+1)^2 + {\rm Pr}(a_\nu = -1) \cdot (-1)^2 = 0.5.$

- Zum Erwartungswert ${\rm E}\big [a_\nu \cdot a_{\nu+1}\big]$ tragen nur die Kombinationen $(+1, -1)$ und $(-1, +1)$ bei. Ergebnis: $\varphi_a(\lambda = \pm 1)={\rm E}\big [a_\nu \cdot a_{\nu+1}\big]=-0.25.$

- Das Leistungsdichtespektrum ${\it \Phi}_a(f)$ ist die Fouriertransformierte der diskreten AKF $\varphi_a(\lambda)$. Das Ergebnis ist ${\it \Phi}_a(f) = {1}/{2} \cdot \big [1 - \cos (2\pi f T)\big ] = \sin^2 (\pi f T)\hspace{0.05cm}.$

- Aus der Gleichsignalfreiheit ⇒ ${\it \Phi}_a(f = 0) = 0$ folgt: Der AMI–Code ist insbesondere für Kanäle interessant, über die kein Gleichanteil übertragen werden kann.

(5) Wir betrachten weiter die AMI–Codierung und den Rechteckimpuls. Interpretieren Sie die AKF $\varphi_s(\tau)$ des Sendesignals und das LDS ${\it \Phi}_s(f)$.

- $\varphi_s(\tau)$ ergibt sich aus der Faltung der diskreten AKF $\varphi_a(\lambda)$ mit $\varphi^{^{\hspace{0.05cm}\bullet}}_{g}(\tau)$. Beim Rechteckimpuls $($Dauer $T)$ ist die Energie–AKF $\varphi^{^{\hspace{0.05cm}\bullet}}_{g}(\tau)$ ein Dreieck der Dauer $2T$.

- Es gilt $\varphi_s(\tau = 0)= \varphi_a(\lambda = 0) =0.5, \ \varphi_s(\pm T)= \varphi_a( 1) =-0.25,\ , \ \varphi_s( \pm 2T)= \varphi_a(2) =0.$ Zwischen diesen diskreten Werten verläuft $\varphi_{s}(\tau)$ stets linear.

- Das LDS ${\it \Phi}_s(f)$ ergibt sich aus ${\it \Phi}_a(f) = \sin^2(\pi f T)$ durch Multiplikation mit ${\it \Phi}^{^{\hspace{0.08cm}\bullet}}_{g}(f) = {\rm si}^2(\pi f T).$ An den Nullstellen von ${\it \Phi}_a(f)$ ändert sich dadurch nichts.

(6) Was ändert sich bezüglich $s(t)$, $\varphi_s(\tau)$ und ${\it \Phi}_s(f)$ mit dem Nyquistimpuls? Variieren Sie hierbei den Rolloff–Faktor im Bereich $0 \le r \le 1$.

- Ein einzelner Nyquistimpuls kann mit der Quellensymbolfolge $\rm B$ im $s(t)$–Bereich dargestellt werden. Man erkennt die äquidistanten Nulldurchgänge im Abstand $T$.

- Auch bei jeder AMI–Zufallsfolge entsprechen die Signalwerte $s(t=\nu \cdot T)$ für jedes $r$ genau ihren Solllagen. Außerhalb dieser Punkte gibt es Abweichungen.

- Im Sonderfall $r=0$ ist das Energie–LDS ${\it \Phi}^{^{\hspace{0.08cm}\bullet}}_{g}(f)$ im Bereich $|f|<1/2T$ konstant. Dementsprechend hat die Energie–AKF ${\it \varphi}^{^{\hspace{0.08cm}\bullet}}_{g}(\tau)$ einen $\rm si$–förmigen Verlauf.

- Bei größerem $r$ sind dagegen die Nullstellen von ${\it \varphi}^{^{\hspace{0.08cm}\bullet}}_{g}(\tau)$ nicht mehr äqidistant, da zwar $G(f)$ das erste Nyquistkriterium erfüllt, aber nicht ${\it \Phi}^{^{\hspace{0.08cm}\bullet}}_{g}(f)= [G(f)]^2$.

- Der wesentliche Vorteil des Nyquistimpulses ist die deutlich kleinere Bandbreite. Hier muss nur der Frequenzbereich $|f| < (1+r)/(2T)$ bereitgestellt werden.

(7) Wiederholen Sie den letzten Versuch mit dem Wurzel–Nyquistimpuls anstelle des Nyquistimpulses und interpretieren Sie die Ergebnisse.

- Im Sonderfall $r=0$ sind die Ergebnisse wie in (6). ${\it \Phi}^{^{\hspace{0.08cm}\bullet}}_{g}(f)$ ist im Bereich $|f|<1/2T$ konstant, außerhalb Null; ${\it \varphi}^{^{\hspace{0.08cm}\bullet}}_{g}(\tau)$ hat einen $\rm si$–förmigen Verlauf.

- Auch bei größerem $r$ sind die Nullstellen von ${\it \varphi}^{^{\hspace{0.08cm}\bullet}}_{g}(\tau)$ äqidistant (aber nicht $\rm si$–förmig) ⇒ ${\it \Phi}^{^{\hspace{0.08cm}\bullet}}_{g}(f)= [G(f)]^2$ erfüllt das erste Nyquistkriterium.

- Dagegen erfüllt $G(f)$ das erste Nyquistkriterium nicht $($außer für $r=0)$. Es kommt vielmehr bereits beim Sendesignal $s(t)$ zu Impulsinterferenzen.

- Dies ist aber auch kein grundlegendes Problem. Durch ein formgleiches Empfangsfilter wie $G(f)$ werden Impulsinterferenzen vor dem Entscheider vermieden.

(8) Betrachten und kontrollieren Sie die Vorcodierung $(b_\nu)$ und die Amplitudenoeffizienten $a_\nu$ beim Duobinärcode $($Quellensymbolfolge $\rm C$, $b_0 = +1)$.

- Es gilt: $b_1 = (q_1 = +1)\ {\rm XOR}\ (\overline{b_0}= -1) = +1,\ \ b_2 = (q_2 = -1)\ {\rm XOR}\ (\overline{b_1}= +1) = +1,\ \ b_3 =b_4 =b_5 = -1,$ $b_6 =b_7 =b_8 = -1$ $b_9 =b_{10} = +1$.

- $a_1= 0.5 \cdot (b_1+b_0) = +1$, $a_2= 0.5 \cdot (b_2+b_1) =+1$, $a_3= 0.5 \cdot (b_3+b_2) =0$, $a_4= a_5=-1$, $a_6= 0$, $a_7=a_8= +1$, $a_9= 0$, $a_{10}= -1$.

- Mit der Startbedingung $b_0 = -1$ ergibt sich die negierte Folge: $a_1= a_2 = -1$, $a_3=0$, $a_4= a_5=+1$, $a_5= -1$, $a_6= 0$, $a_7=a_8= -1$, $a_9= 0$, $a_{10}= +1$.

(9) Betrachten Sie nun die Duobinärodierung für mehrere Zufallsfolgen. Welche Regeln lassen sich aus diesen Versuchen für die Ampltitudenkoeffizienten $a_\nu$ ableiten?

- Die diskreten AKF–Werte sind $\varphi_a(\lambda = 0) = +0.5$, $\varphi_a(\lambda = 1) = +0.25$, $\varphi_a(\lambda = 2) = 0$ ⇒ ${\it \Phi}_a(f) = {1}/{2} \cdot \big [1 + \cos (2\pi f T)\big ] = \cos^2 (\pi f T)\hspace{0.05cm}.$

- Im Gegensatz zur AMI–Codierung sind hier längere $+1$–Folgen und längere $-1$–Folgen möglich ⇒ der Duobinärcode ist nicht gleichsignalfrei: ${\it \Phi}_a(f= 0) = 1 \ (\ne 0).$

- Ebenso wie beim AMI–Code sind auch hier längere Nullfolgen möglich, was wieder zu Synchronisationsproblemen führen kann.

- Ausgeschlossen sind jedoch die Kombinationen $a_\nu = +1, \ a_{\nu+1} = -1$ und $a_\nu = -1, \ a_{\nu+1} = +1$, erkennbar am LDS–Wert ${\it \Phi}_a(f= 1/(2T)) = 0.$

- Solche direkten Übergänge $a_\nu = +1$ ⇒ $a_{\nu+1} = -1$ bzw. $a_\nu = -1$ ⇒ $a_{\nu+1} = +1$ führen zu großen Impulsinterferenzen und damit zu einer höheren Fehlerrate.

(10) Vergleichen Sie die Codierergebnisse von Bipolarcode zweiter Ordnung $\rm (BIP2)$ und AMI–Code für verschiedene Quellensymbolfolgen.

- Bei einem einzelnen $+1$–Impuls ⇒ Quellensymbolfolge $\rm B$ führen beide Codes zum gleichen Codersignal. Es ergibt sich jeweils ebenfalls ein Einzelimpuls.

- Bei der Dauer–Eins–Folge $\rm A$ ergibt sich nun die Coderfolge $\langle c_\nu \rangle = \langle +1, +1, -1, -1, +1, +1, -1, -1, \text{...}\rangle $ statt $\langle c_\nu \rangle = \langle +1, -1, +1, -1, +1, -1, +1, -1, \text{...}\rangle $.

- Der einfache Decodieralgorithmus des AMI–Codes $($die ternäre $0$ wird zur binären $-1$, die ternären $\pm 1$ zur binären $+1)$ lässt sich bei $\rm BIP2$ nicht anwenden.

(11) Betrachten und interpretieren Sie die verschiedenen AKF– und LDS–Grafiken des $\rm BIP2$ im Vergleich zum AMI–Code.

- Bei $\rm AMI$ ist $\varphi_a(\lambda = \pm 1) = -0.25, \ \varphi_a(\lambda = \pm 2) = 0$. Für $\rm BIP2$ gilt $\varphi_a(\lambda = \pm 1) = 0, \ \varphi_a(\lambda = \pm 2) = -0.25$. In beiden Fällen ist $\varphi_a(\lambda = 0) = 0.5$.

- Aus dem $\rm AMI$–LDS ${\it \Phi}_a(f) = \sin^2 (\pi \cdot f T)$ folgt das $\rm BIP2$–LDS ${\it \Phi}_a(f) = \sin^2 (2\pi \cdot f T)$ durch Stauchung hinsichtlich $f$–Achse.

- Nullstelle bei $f=0$: Es folgen höchstens zwei $+1$ direkt aufeinander, und auch maximal nur zwei $-1$. Beim AMI–Code treten $+1$ und $-1$ nur isoliert auf.

- Nächste Nullstelle bei $f=1/(2T)$: Die unendlich lange $(+1, -1)$–Folge ist bei diesem Code ebenso wie beim Duobinärcode ausgeschlossen.

- Betrachten und interpretieren Sie auch die Funktionen $\varphi_s(\tau)$ und ${\it \Phi}_s(f)$ für die Impulse „Rechteck”, „Nyquist” und „Wurzel–Nyquist”.

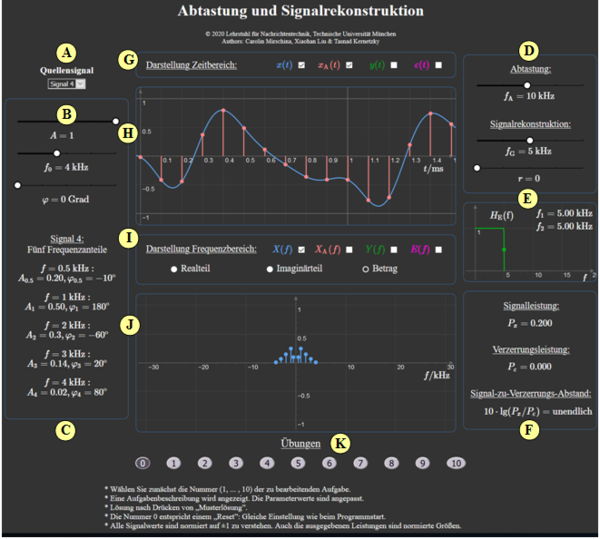

Zur Handhabung des Applets

(A) Auswahl eines von vier Quellensignalen

(B) Parameterwahl für Quellensignal $1$ (Amplitude, Frequenz, Phase)

(C) Ausgabe der verwendeten Programmparameter

(D) Parameterwahl für Abtastung $(f_{\rm G})$ und

Signalrekonstruktion $(f_{\rm A},\ r)$

(E) Skizze des Empfänger–Frequenzgangs $H_{\rm E}(f)$

(F) Numerische Ausgabe $(P_x, \ P_{\rm \varepsilon}, \ 10 \cdot \lg(P_x/ P_{\rm \varepsilon})$

(G) Darstellungsauswahl für Zeitbereich

(H) Grafikbereich für Zeitbereich

( I ) Darstellungsauswahl für Frequenzbereich

(J) Grafikbereich für Frequenzbereich

(K) Bereich für Übungen: Aufgabenauswahl, Fragen, Musterlösung

Über die Autoren

Dieses interaktive Berechnungstool wurde am Lehrstuhl für Nachrichtentechnik der Technischen Universität München konzipiert und realisiert.

- Die erste Version wurde 2010 von Stefan Müller im Rahmen seiner Diplomarbeit (LB) mit „FlashMX–Actionscript” erstellt (Betreuer: Günter Söder).

- 2020 wurde das Programm von Carolin Mirschina im Rahmen einer Werkstudententätigkeit auf „HTML5” umgesetzt und neu gestaltet (Betreuer: Tasnád Kernetzky).

Die Umsetzung dieses Applets auf HTML 5 wurde durch die Exzellenzinitiative der TU München finanziell unterstützt. Wir bedanken uns.